Bulud şirkətlərinin təmin etdiyi yerli təhlükəsizlik həllərinə əlavə olaraq bir neçə faydalı açıq mənbə alternativi var.

Budur səkkiz görkəmli açıq mənbə bulud təhlükəsizliyi texnologiyasına bir nümunə.

AWS, Microsoft və Google müxtəlif yerli təhlükəsizlik xüsusiyyətlərini təmin edən bir neçə bulud şirkətidir. Bu texnologiyalar, şübhəsiz ki, faydalı olsa da, hər kəsin ehtiyaclarını ödəyə bilməz. İT komandaları tez-tez bulud inkişafı irəlilədikcə bütün bu platformalarda iş yüklərini təhlükəsiz yaratmaq və saxlamaq imkanlarında boşluqlar aşkar edirlər. Nəhayət, bu boşluqları bağlamaq istifadəçinin ixtiyarındadır. Açıq mənbə bulud təhlükəsizlik texnologiyaları bu kimi hallarda faydalıdır.

Geniş istifadə olunan açıq mənbə bulud təhlükəsizliyi texnologiyaları tez-tez Netflix, Capital One və Lyft kimi təşkilatlar tərəfindən yaradılır və onların əsas bulud təcrübəsinə malik böyük İT komandaları var. Komandalar artıq mövcud olan alətlər və xidmətlər tərəfindən qarşılanmayan müəyyən tələbləri həll etmək üçün bu layihələrə başlayır və bu cür proqram təminatının digər bizneslər üçün də faydalı olacağı ümidi ilə mənbəni açır. Hər şey daxil olmasa da, GitHub-da ən çox bəyənilən açıq mənbə bulud təhlükəsizliyi həllərinin bu siyahısı başlamaq üçün əla yerdir. Onların bir çoxu digər bulud parametrləri ilə uyğun gəlir, digərləri isə ən populyar ictimai bulud olan AWS ilə işləmək üçün açıq şəkildə qurulub. Hadisələrə reaksiya, proaktiv test və görünürlük üçün bu təhlükəsizlik texnologiyalarına baxın.

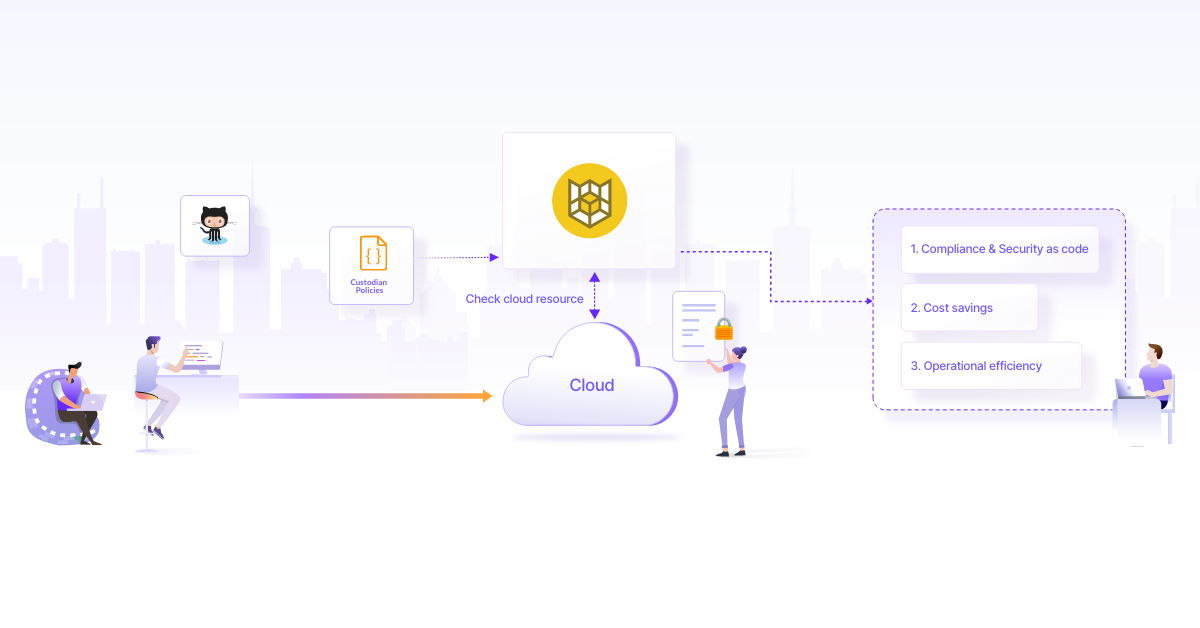

Bulud Mühafizəçisi

AWS, Microsoft Azure və Google Cloud Platform (GCP) mühitlərinin idarə edilməsi vətəndaşlığı olmayan qaydalar mühərriki olan Cloud Custodian-ın köməyi ilə həyata keçirilir. Konsolidə edilmiş hesabat və analitika ilə o, müəssisələrin tətbiq etdiyi bir neçə uyğunluq qaydalarını vahid platformada birləşdirir. Siz Cloud Custodian-dan istifadə edərək ətraf mühiti təhlükəsizlik və uyğunluq tələbləri, eləcə də xərclərin optimallaşdırılması meyarları ilə müqayisə edən qaydalar yarada bilərsiniz. Yoxlanacaq resursların növü və qrupu, eləcə də bu resurslarla bağlı görüləcək tədbirlər YAML-də müəyyən edilmiş Bulud Mühafizəsi siyasətlərində ifadə edilir. Siz, məsələn, bütün Amazon S3 vedrələri üçün vedrə şifrələməsini əlçatan edən siyasət qura bilərsiniz. Qaydaları avtomatik həll etmək üçün siz Cloud Custodian-ı serversiz iş vaxtları və yerli bulud xidmətləri ilə birləşdirə bilərsiniz. Əvvəlcə tərəfindən yaradılmış və pulsuz mənbə kimi təqdim edilmişdir

Kartoqrafiya

Burada əsas çəkiliş kartoqrafiya tərəfindən hazırlanmış İnfrastruktur xəritələridir. Bu avtomatik qrafik aləti bulud infrastruktur komponentləriniz arasındakı əlaqələrin vizual təsvirini təqdim edir. Bu, komandanın ümumi təhlükəsizlik görünürlüğünü artıra bilər. Aktiv hesabatları yaratmaq, potensial hücum vektorlarını müəyyən etmək və təhlükəsizliyin təkmilləşdirilməsi imkanlarını müəyyən etmək üçün bu alətdən istifadə edin. Lyft mühəndisləri Neo4j verilənlər bazasından istifadə edən kartoqrafiya yaratdılar. O, müxtəlif AWS, G Suite və Google Cloud Platform xidmətlərini dəstəkləyir.

Fərqli

Rəqəmsal kriminalistika və insidentlərə cavab vermək üçün çox məşhur alət triaj aləti Diffy (DFIR) adlanır. Sizin DFIR komandanızın məsuliyyəti ətrafınız artıq hücuma məruz qaldıqdan və ya sındırıldıqdan sonra təcavüzkarın geridə qoyduğu hər hansı sübut üçün aktivlərinizi axtarmaqdan ibarətdir. Bunun üçün zəhmətli əl əməyi tələb oluna bilər. Diffy tərəfindən təklif olunan fərqli mühərrik anormal nümunələri, virtual maşınları və digər resurs fəaliyyətini ortaya qoyur. DFIR komandasına hücum edənlərin yerlərini təyin etməyə kömək etmək üçün Diffy onlara hansı resursların qəribə hərəkət etdiyi barədə məlumat verəcək. Diffy hələ inkişafının ilk mərhələsindədir və indi yalnız AWS-də Linux nümunələrini dəstəkləyir, lakin onun plagin arxitekturası digər buludları işə sala bilər. Netflix-in Təhlükəsizlik Kəşfiyyatı və Müdaxilə Qrupu Python dilində yazılmış Diffy-ni icad etdi.

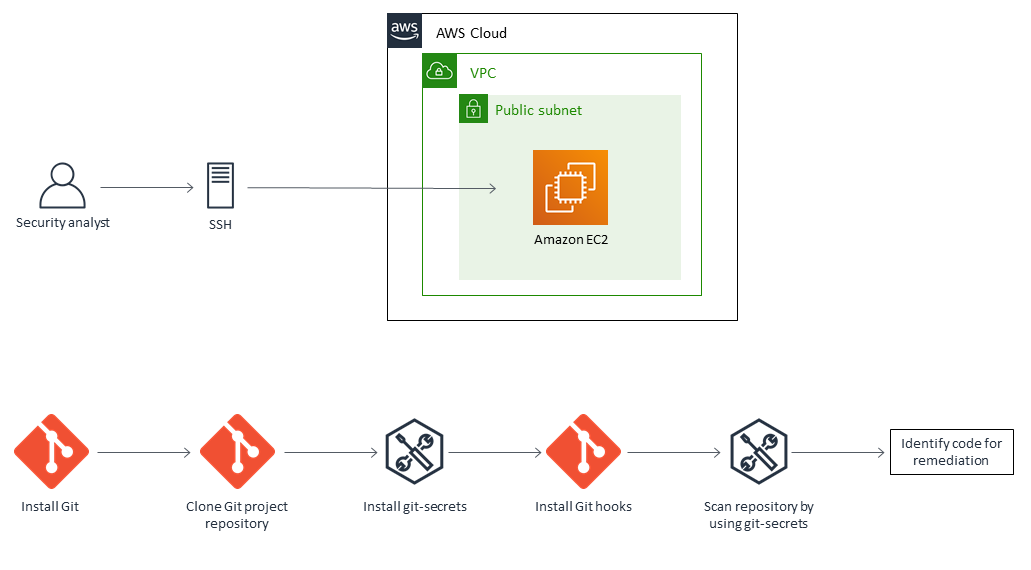

Git sirləri

Git-secrets adlı bu inkişaf təhlükəsizlik aləti sizə sirləri, eləcə də Git deponuzda digər həssas məlumatları saxlamağı qadağan edir. Əvvəlcədən təyin edilmiş, qadağan olunmuş ifadə modellərinizdən birinə uyğun gələn hər hansı öhdəçilik və ya öhdəçilik mesajları skan edildikdən sonra rədd edilir. Git-sirləri AWS nəzərə alınmaqla yaradılmışdır. O, hələ də layihənin saxlanmasına cavabdeh olan AWS Labs tərəfindən hazırlanmışdır.

OSSEC

OSSEC log monitorinqi, təhlükəsizliyi birləşdirən təhlükəsizlik platformasıdır məlumat və hadisələrin idarə edilməsi və host əsaslı müdaxilənin aşkarlanması. Siz onu bulud əsaslı VM-lərdə istifadə edə bilərsiniz, baxmayaraq ki, o, əvvəlcə yerli mühafizə üçün nəzərdə tutulmuşdur. Platformanın uyğunlaşması onun üstünlüklərindən biridir. AWS, Azure və GCP-dəki mühitlər ondan istifadə edə bilər. Bundan əlavə, o, Windows, Linux, Mac OS X və Solaris daxil olmaqla müxtəlif əməliyyat sistemlərini dəstəkləyir. Agent və agentsiz monitorinqdən əlavə, OSSEC bir neçə platformada qaydaları izləmək üçün mərkəzləşdirilmiş idarəetmə serveri təklif edir. OSSEC-in əsas xüsusiyyətlərinə aşağıdakılar daxildir: Sisteminizdə hər hansı bir fayl və ya kataloq dəyişikliyi fayl bütövlüyünün monitorinqi ilə aşkar ediləcək və bu, sizə xəbər verəcəkdir. Log monitorinqi sistemdəki bütün qeydlərdən toplayır, yoxlayır və hər hansı qeyri-adi davranış barədə sizi xəbərdar edir.

Sisteminiz rootkit kimi dəyişikliyə məruz qaldıqda sizi xəbərdar edən Rootkit aşkarlanması. Xüsusi müdaxilələr aşkar edildikdə, OSSEC aktiv şəkildə cavab verə və dərhal hərəkətə keçə bilər. OSSEC Fondu OSSEC-in saxlanmasına nəzarət edir.

GoPhish

Üçün fiş simulyasiya testi, Gophish e-poçt göndərmək, onları izləmək və saxta e-poçtlarınızdakı linkləri neçə alıcının kliklədiyini müəyyən etməyə imkan verən açıq mənbəli proqramdır. Və onların bütün statistikasına baxa bilərsiniz. O, qırmızı komandaya fiziki və rəqəmsal təhlükəsizliyi sınamaq üçün müntəzəm e-poçtlar, əlavələri olan e-poçtlar və hətta RubberDuckilər də daxil olmaqla bir sıra hücum üsulları verir. Hazırda 36-dan çoxdur phishing şablonlar cəmiyyətdən əldə edilə bilər. Şablonlarla əvvəlcədən yüklənmiş və MDB standartlarına uyğunlaşdırılmış AWS əsaslı paylama HailBytes tərəfindən təmin edilir. burada.

Prowler

Prowler, İnternet Təhlükəsizliyi Mərkəzi tərəfindən AWS üçün müəyyən edilmiş standartlar, həmçinin GDPR və HIPAA yoxlamaları ilə müqayisədə infrastrukturunuzu qiymətləndirən AWS üçün əmr xətti vasitəsidir. Tam infrastrukturunuzu və ya xüsusi AWS profilinizi və ya bölgənizi nəzərdən keçirmək seçiminiz var. Prowler eyni anda bir çox rəyi yerinə yetirmək və CSV, JSON və HTML daxil olmaqla formatlarda hesabat təqdim etmək imkanına malikdir. Əlavə olaraq, AWS Security Hub daxildir. Layihənin təmirində hələ də iştirak edən Amazon təhlükəsizlik eksperti Toni de la Fuente Prowler-i hazırlayıb.

Təhlükəsizlik meymunu

AWS, GCP və OpenStack parametrlərində Security Monkey siyasət dəyişikliklərinə və zəif quraşdırmalara diqqət yetirən nəzarətçi alətdir. Məsələn, AWS-də Security Monkey hər dəfə S3 qutusu, eləcə də təhlükəsizlik qrupu yaradılanda və ya silindikdə sizə xəbər verir, AWS Identity & Access Management açarlarınıza nəzarət edir və bir sıra digər monitorinq vəzifələrini yerinə yetirir. Netflix Təhlükəsizlik Monkey yaratdı, baxmayaraq ki, hazırda yalnız kiçik problem həlləri təklif edir. AWS Config və Google Cloud Assets Inventory təchizatçı əvəzediciləridir.

AWS-də daha böyük açıq mənbə alətləri görmək üçün HailBytes'imizə baxın AWS bazar təklifləri burada.